Софт-обзоры:

Софт-обзоры:

Автивирусы:

Автивирусы:

Avast! Free Antivirus (версия 5.0.533 RC) 2010 (Rus) Описание: Avast! Free Antivirus - бесплатный антивирус Аваст, работа которого основывается на отмеченном рядом наград ... |

Оффлайн браузеры:

Оффлайн браузеры:

SXBandMaster, 0.94 build 10 Универсальный комплекс для покорения Интернет: звонилка, менеджер закачек, оффлайн браузер (с поддержкой JavaScript), FTP (закачка на сайт... |

Популярные программы:

Популярные программы:

- ForumSender

- Как можно предотвратить повторное DDoS нападение

- HSLAB Modem Monitor RE, 3.1

- Маркетинг в соцсетях

- AtlasMonitor for Microsoft Forefront TMG

- Semonitor, Standard для преподавателей ВУЗов и ведущих SEO-курсов

- WebLog Expert, 5.6 Lite

- CMS Dynext, 1.4

- ActiveURLs Check&Get, 2.2.1

- Trillian Astra 4.1 Build 15 Alpha

| Новая хакерская методика позволяет обойти защиту фактически любых антивирусов |

| От новостей до истории - Интернет-безопасность новости |

|

Тревожные новости пришли для подавляющего большинства компьютерных пользователей, применяющих для защиты своих систем антивирусное программное обеспечение. Команде ресурса Matousek удалось разработать методику, позволяющую обойти защиту практически любого антивируса. Достаточно сказать, что в число уязвимых попали такие популярные антивирусные продукты, как разработки McAfee, Trend Micro, AVG и BitDefender. Сообщается, что предложенная методика использует в качестве “стартовой площадки” драйвера антивирусов, запрятанные глубоко в структуре операционной системы Windows. На эти драйвера посылается образец программного кода, совершенно безвредного для ПК и, естественно, легко проходящего антивирусную защиту. Однако затем, до начала реализации этого кода, он подменяется вредоносным приложением, заражающим атакуемую систему. Сложность для хакеров заключается в том, что такая подмена должна осуществляться в нужный момент, не раньше и не позже. Однако в компьютерах на базе многоядерных процессоров (то есть большинстве современных пользовательских ПК) реализация подобного алгоритма значительно упрощается, поскольку один исполняемый поток вычислений часто не контролирует работу других потоков и, следовательно, не может отследить действия хакера. Все, что требуется для атаки - таблица дескрипторов системных служб (System Service Descriptor Table), используемая антивирусной программой на Windows PC. При этом уже выявлено 34 антивирусных программы, уязвимых перед указанной методикой. Отметим, что данная технология работоспособна, даже когда используется аккаунт Windows с ограниченными правами пользователя. Утешением может служить лишь тот факт, что эта методика требует большого объема программного кода, загружаемого на компьютер, поэтому такое вторжение едва ли будет быстрым и скрытным. Кроме того, хакер должен иметь возможность запускать исполнение двоичного кода на атакуемом ПК, пишет ferra.ru |

Полезные программы:

Маркетинг в соцсетяхМаркетинг в социальных сетях произвел революцию в способах взаимодействия бизнеса с клиентами. Сегодня у компаний есть доступ к вп... |

SXBandMaster, 0.94 build 10Универсальный комплекс для покорения Интернет: звонилка, менеджер закачек, оффлайн браузер (с поддержкой JavaScript), FTP (закач... |

Обзор новинок софта 2015Ведущие производители программного обеспечения в мире не стоят на месте. Так, ежегодно они выпускают свои новые разработки и обн... |

Website Layout Maker Ultra Edition 2.5.7.0ОПИСАНИЕ: Website Layout Maker Ultra Edition Website Layout Maker - простая программа для создания собственного веб-сайта. ... |

Интернет индустрия:

Интернет индустрия:

История интернет:

История интернет:

История развития Интернета в КазахстанеВ Казахстане первый Интернет появился в 199 4 году – фирма “Релком” организовала сеть электронной почты по принципам Интернет и ... |

Netscape NavigatorКогда-то Netscape Navigator был действительно реальным конкурентом Internet Explorer. Однако с тех пор он серьезно отстал от сво... |

Авторизация

Авторизация

Новое: софт-разработчика.

Atani 4.3.4 RUAtani 4.3.4 RU - Быстрое и эффективное создание анимированных GIF и AVI. Работа через файл проекта позволяет легко редактирова... |

Webmoney Keeper Classic 3.5.0.0Webmoney Keeper Classic 3.5.0.0 - Клиентская программа для проведения мгновенных расчетов, совершения кредитных операций, обмена... |

Twilight CMS 4.19Система Twilight CMS придумана для тех, кто хочет быстро разработать веб-сайт и затем без особых сложностей его поддерживать. ... |

Новое: серверное ПО

WinProxy, 1.5.3WinProxy является первым в мире proxy сервером и firewall для Windows с интегрированным mail сервером. WinProxy позволяет присо... |

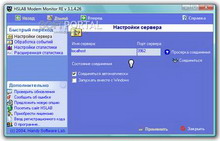

HSLAB Modem Monitor RE, 3.1Modem Monitor - это программа для удаленного мониторинга состояния и производительности удаленного (или локального) модема. Прог... |

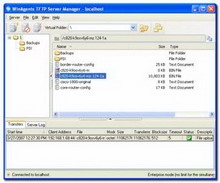

WinAgents TFTP Server RE, 4.1WinAgents TFTP Server — полнофункциональный сервер TFTP для Windows. WinAgents TFTP Server выполняется в виде фонового процесса ... |